-

.NET (.NET Core)

-

1C

-

APL

-

AWK

-

Agda

-

Agile/Scrum

-

Alef

-

Assembler

-

Basic

-

Beta Programming Language

-

Big Data/DataScience

-

C

-

C#

-

C++

-

CSS

-

Cobol

-

Crystal

-

D

-

Dart

-

DataBase (SQL)

-

Delphi

-

F#

-

Flutter

-

Fortran

-

GPT/AI/ИИ

-

GameDev

-

Git

-

Go (Golang)

-

HTML

-

Hacking and Security

-

Haskell

-

Java

-

JavaScript (JS)

-

Julia

-

Kotlin

-

Machine Learning (ML)

-

Natural language processing (NLP)

-

PHP

-

Pascal

-

Python

-

R

-

Ruby

-

Rust

-

Scratch

-

Swift

-

UML

-

UX/UI

-

Visual Basic

-

Wolfram

-

XML

-

АСУ

-

Проектирование/System Design

-

Сети/Network

-

Схемотехника/электронные схемы

-

.NET (.NET Core)

-

1C

-

APL

-

AWK

-

Agda

-

Agile/Scrum

-

Alef

-

Assembler

-

Basic

-

Beta Programming Language

-

Big Data/DataScience

-

C

-

C#

-

C++

-

CSS

-

Cobol

-

Crystal

-

D

-

Dart

-

DataBase (SQL)

-

Delphi

-

F#

-

Flutter

-

Fortran

-

GPT/AI/ИИ

-

GameDev

-

Git

-

Go (Golang)

-

HTML

-

Hacking and Security

-

Haskell

-

Java

-

JavaScript (JS)

-

Julia

-

Kotlin

-

Machine Learning (ML)

-

Natural language processing (NLP)

-

PHP

-

Pascal

-

Python

-

R

-

Ruby

-

Rust

-

Scratch

-

Swift

-

UML

-

UX/UI

-

Visual Basic

-

Wolfram

-

XML

-

АСУ

-

Проектирование/System Design

-

Сети/Network

-

Схемотехника/электронные схемы

Меню

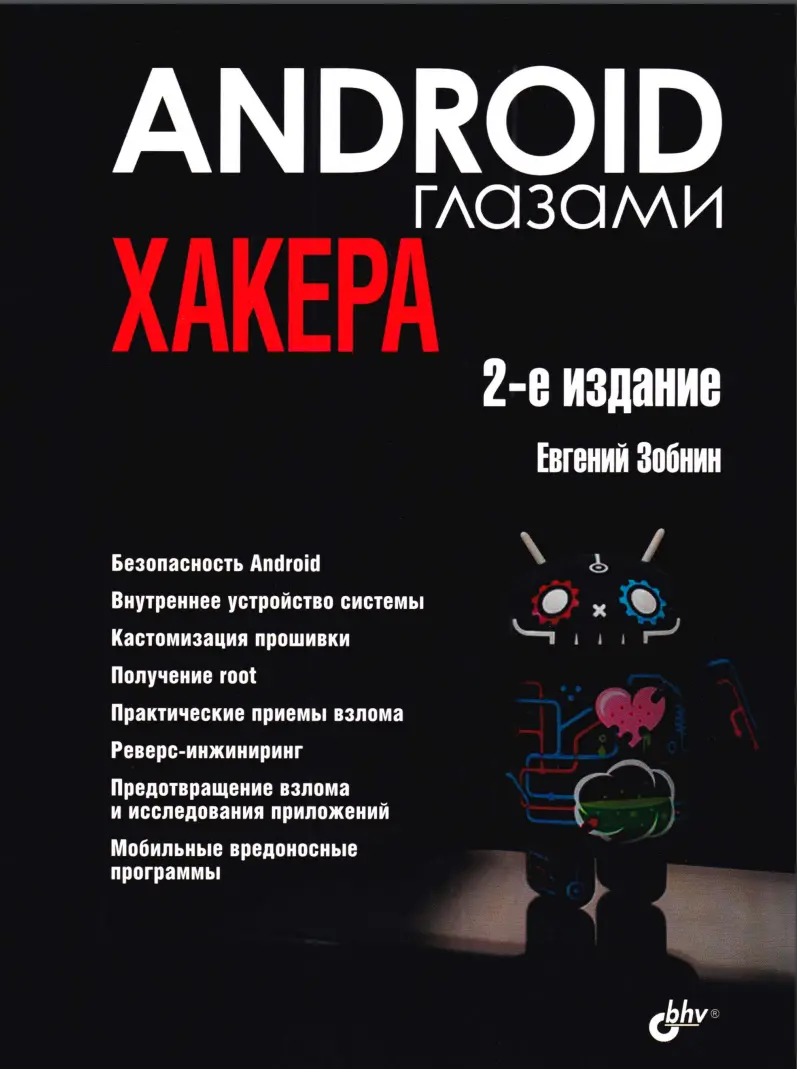

Android глазами хакера. 2 изд

Автор: Зобнин Евгений Евгеньевич

Дата выхода: 2024

Издательство: «БХВ-Петербург»

Количество страниц: 274

Размер файла: 24,7 МБ

Тип файла: PDF

Добавил: codelibs

Рассмотрена внутренняя архитектура ОС Android, используемые ею разделы и файловые системы, принцип работы механизмов обновления и внутренних инструментов безопасности. Рассказано о разграничении доступа в ОС Android, о привилегиях, методах получения прав root, кастомизации и установке нестандартных прошивок. Описаны инструменты для дизассемблирования, отладки и анализа кода мобильных приложений, приведены примеры модификации кода с целью изменения функций ПО и внедрения в приложение сторонних модулей. Даны подробные рекомендации по деобфускации кода и обходу антиотладки, а также практические советы по защите собственных приложений от декомпиляции и исследования. Приводятся сведения о вредоносных программах для платформы Android, используемых ими уязвимостях, даны примеры кода таких программ. Рассказывается об использовании стандартных функций Android в нестандартных целях и способах противодействия вредоносному ПО. Во втором издании приводятся сведения об изменениях и нововведениях в Android 14.

Для разработчиков мобильных приложений, реверс-инженеров, специалистов по информационной безопасности и защите данных

В книге рассмотрены:

- Безопасность Android

- Внутреннее устройство системы

- Кастомизация прошивки

- Получение root

- Практические приемы взлома

- Реверс-инжиниринг

- Предотвращение взлома и исследования приложений

- Мобильные вредоносные программы

Книга состоит из трех частей:

В первой части подробно рассказывается об архитектуре и внутреннем устройстве Android, используемых разделах и файловых системах, разграничении доступа, установке обновлений ОС, рутовании, кастомизации прошивок, а также о принципах работы встроенной системы безопасности.

Вторая часть посвящена практическим методам дизассемблирования, реверс-инжиниринга, исследования и модификации мобильных приложений, борьбе с обфускацией и антиотладкой. Приводятся конкретные способы внедрения в приложения Android постороннего кода и изменения их функций. В ней же даны советы по противодействию взлому, исследованию и модификации ПО.

В третьей части подробно рассматривается архитектура вредоносных программ для Android, а также уязвимости ОС, используемые троянами для проникновения на устройство. Даны примеры выполнения несанкционированных пользователем действий с помощью стандартных функций Android, а для наглядности приводится и подробно описывается код полноценной вредоносной программы, на примере которой можно изучить методы противодействия такому ПО.

Если вам понравилась эта страница - поделитесь ею с друзьями, тем самым вы помогаете нам развиваться и добавлять всё больше интересных и нужным вам книг